Blog

Por que o firewall deixou de ser suficiente na cibersegurança atual

Durante muitos anos, o firewall foi considerado o principal elemento...

Leia maisPor que a infraestrutura de TI se tornou estratégica para o negócio?

A infraestrutura de TI deixou de ser apenas um suporte...

Leia maisPor que redes Wi-Fi falham e como o Site Survey garante performance e estabilidade?

A percepção de que uma rede Wi-Fi “não funciona bem”...

Leia maisQuais indicadores de TI monitorar em tempo real para evitar falhas na operação

A rotina de um CIO mudou. Não se trata mais...

Leia maisStorage, compute e backup em cloud: quando faz sentido adotar um modelo totalmente gerenciado

Migrar para a nuvem deixou de ser uma decisão binária....

Leia maisOPEX previsível x prejuízo imprevisível: o impacto financeiro de uma infraestrutura mal dimensionada

Toda empresa gosta de previsibilidade. Orçamento organizado, custos sob controle,...

Leia maisInteligência artificial na segurança: proteção avançada ou risco ampliado?

A inteligência artificial deixou de ser uma promessa distante na...

Leia maisAtaques invisíveis: como invasores permanecem meses na sua rede sem serem detectados

Quando uma empresa descobre que foi invadida, quase sempre a...

Leia maisQuando o QR Code vira armadilha: os novos riscos de segurança digital

Durante muito tempo, o phishing esteve associado somente a e-mails...

Leia maisDeepfakes no ambiente corporativo: como reconhecer sinais de fraude em voz e vídeo

Durante muito tempo, golpes digitais se basearam em e-mails mal...

Leia maisComo transformar dados de segurança em indicadores estratégicos para a alta gestão

Durante muitos anos, a segurança da informação se manteve restrita...

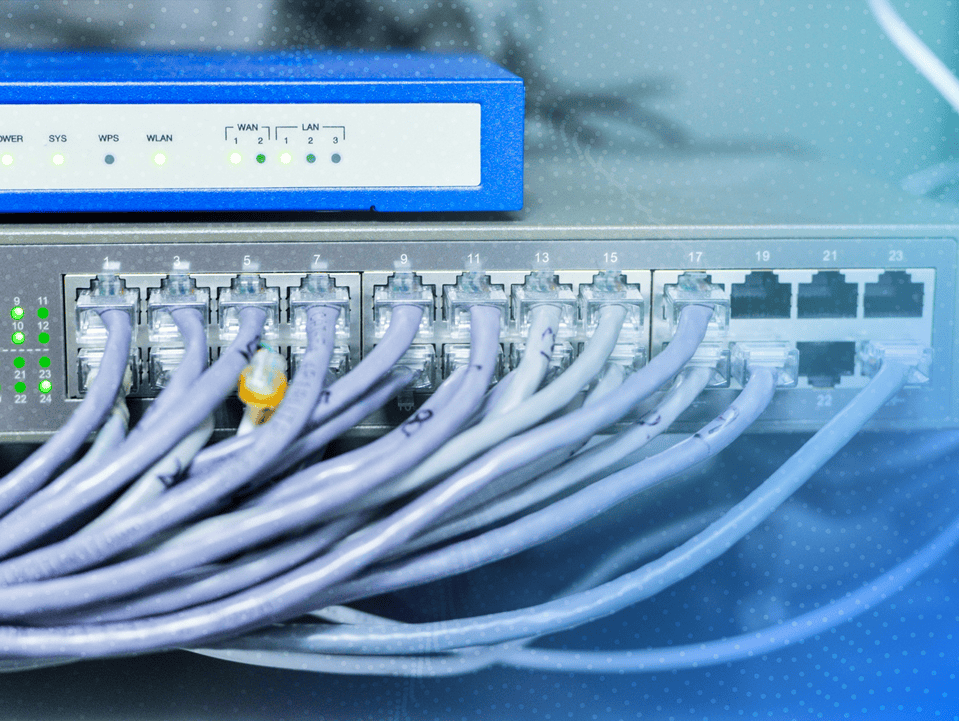

Leia maisComo a infraestrutura de rede (LAN/WLAN/SD-WAN) impacta diretamente a segurança e a performance dos negócios

A discussão sobre a infraestrutura de rede raramente aparece nos...

Leia mais